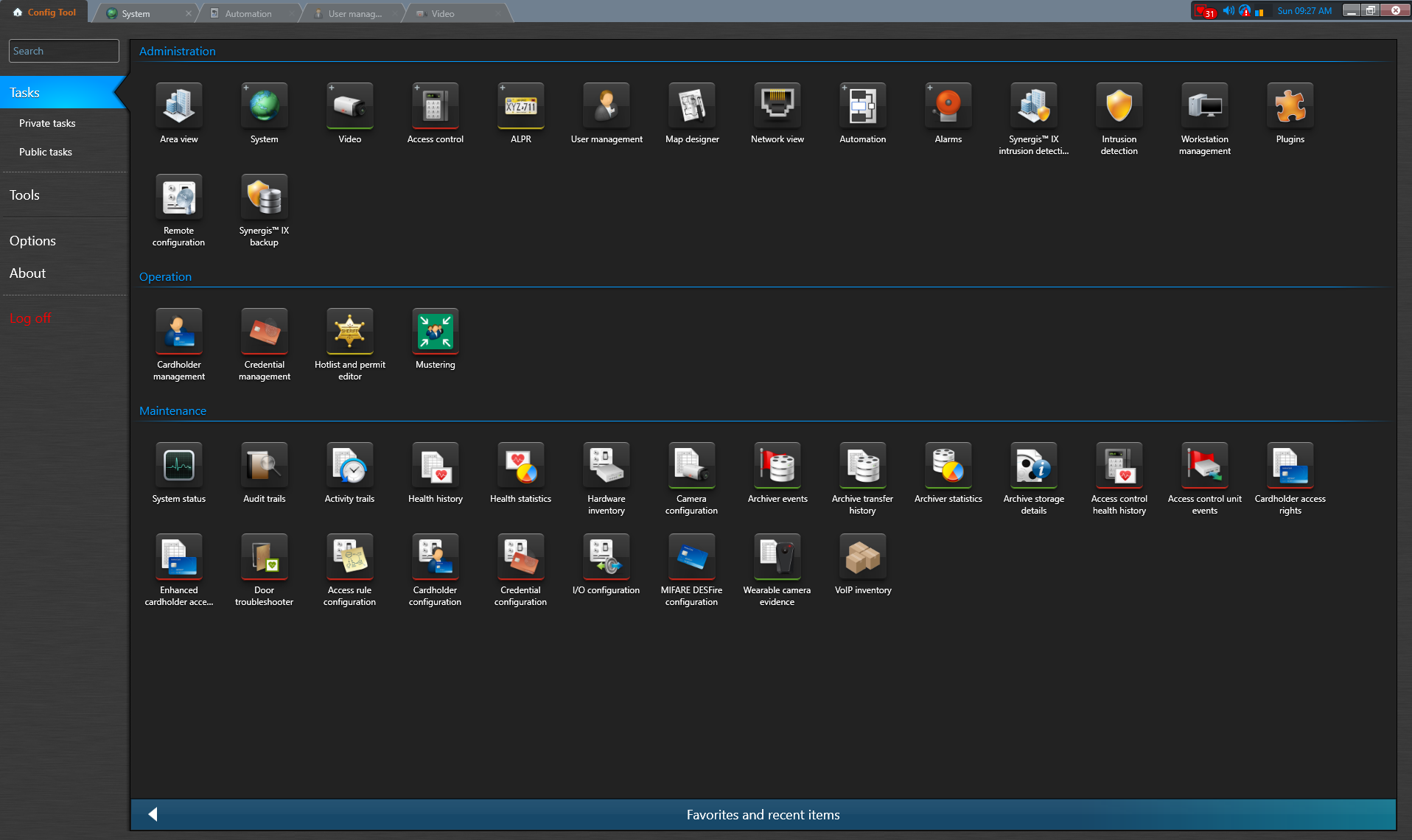

فرض کنید قرار است برای یک مجموعه اداری–تجاری چندطبقه، یک سیستم نظارت تصویری و امنیتی مبتنی بر Genetec Security Center راهاندازی شود. پس از نصب نرمافزار، اولین محیطی که برای پیکربندی سیستم با آن کار میکنید Config Tool است. در این مرحله سیستم از نظر منطقی هنوز هیچ ساختاری ندارد؛ یعنی نه تجهیزی برای نظارت تعریف شده و نه مشخص است کاربران چگونه و با چه سطح دسترسی قرار است از سیستم استفاده کنند. Config Tool دقیقاً همان جایی است که این ساختار پایه شکل میگیرد و به سیستم گفته میشود چه چیزهایی وجود دارند و قرار است چگونه با هم کار کنند.

در Config Tool ابتدا سرور یا سرورهایی که مسئول مدیریت و ذخیرهسازی اطلاعات هستند مشخص میشوند تا سیستم بداند پردازش و آرشیو تصاویر و دادهها باید روی کدام منابع انجام شود. سپس نوبت به معرفی تجهیزات میرسد؛ برای مثال دوربینهای ورودی اصلی، راهروهای طبقات، آسانسورها و پارکینگ به سیستم اضافه میشوند. در این مرحله Config Tool فقط هویت این تجهیزات را برای سیستم تعریف میکند و تعیین میکند هرکدام تحت مدیریت کدام سرور باشند، بدون اینکه هنوز مشخص شود چه کسی تصویر آنها را مشاهده خواهد کرد. این کار باعث میشود سیستم یک نمای کلی و منظم از تمام تجهیزات تحت پوشش خود داشته باشد.

فرض کنید در یک مجموعه چند نگهبان شیفتی، یک سرپرست حراست و یک مدیر سیستم وجود دارد. برای هرکدام در Config Tool حساب کاربری جداگانه ساخته میشود و دقیقاً مشخص میشود که هر فرد چه دسترسیهایی دارد. نگهبان ممکن است فقط مجاز به مشاهده زنده و بازپخش محدود تصاویر برخی دوربینها باشد، در حالی که سرپرست حراست امکان مشاهده همه دوربینها و بررسی رویدادها را دارد و مدیر سیستم به تنظیمات کامل دسترسی خواهد داشت. تمام این کنترلها قبل از شروع بهرهبرداری، در Config Tool تعریف میشود تا هنگام استفاده روزمره، هیچ ابهامی در سطح دسترسیها وجود نداشته باشد.

در ادامه، رفتار هوشمند سیستم نیز از طریق Config Tool مشخص میشود. برای مثال میتوان تعیین کرد که اگر در ساعات غیراداری حرکتی در ورودی ساختمان یا پارکینگ تشخیص داده شد، سیستم بهصورت خودکار هشدار ایجاد کند یا تصویر مربوطه را برای اپراتور برجسته نماید. این یعنی Config Tool فقط محل اضافه کردن تجهیزات نیست، بلکه جایی است که منطق واکنش سیستم در شرایط مختلف طراحی میشود. پس از ذخیره این تنظیمات، کاربران وارد محیط عملیاتی یعنی Security Desk میشوند و سیستم دقیقاً مطابق قوانینی که قبلاً در Config Tool تعریف شده عمل میکند.

مزایا کلیدی Config Tool:

⦿تعریف و کنترل معماری منطقی سیستم: Config Tool امکان طراحی معماری منطقی جنتک را فراهم میکند؛ شامل تعریف سرورهای Directory، Media Router، Archiver و نحوه ارتباط آنها با یکدیگر. این معماری مشخص میکند جریان دادهها، مدیریت آبجکتها و ذخیرهسازی اطلاعات چگونه در سیستم انجام شود.

⦿مدیریت متمرکز آبجکتهای سیستم: تمام اجزای سیستم مانند دوربینها، درها، کاربران، نقشها و منابع سیستمی بهعنوان آبجکت در Config Tool تعریف و مدیریت میشوند. این ساختار آبجکتمحور باعث میشود ارتباط، وابستگی و سلسلهمراتب اجزا بهصورت شفاف و قابل کنترل باشد.

⦿تخصیص بهینه آبجکتها به سرورها: Config Tool مشخص میکند هر آبجکت، مانند یک دوربین یا ماژول امنیتی، تحت مدیریت کدام Archiver یا سرور پردازشی قرار گیرد. این تخصیص مستقیم بر Load Balancing ، کاهش Latency و جلوگیری از Bottleneck در سیستمهای بزرگ تأثیر میگذارد.

⦿پیادهسازی کنترل دسترسی مبتنی بر نقش برای آبجکتها: در Config Tool سطح دسترسی کاربران به آبجکتها بر اساس Role تعریف میشود. هر Role مشخص میکند کاربر به کدام آبجکت و با چه نوع عملیاتی مانند مشاهده، کنترل یا پیکربندی دسترسی داشته باشد که این مدل، امنیت سیستم را بهصورت ساختیافته تضمین میکند.

⦿تفکیک کامل لایه پیکربندی آبجکتها از لایه عملیاتی: Config Tool مسئول تعریف و مدیریت آبجکتهاست، در حالی که Security Desk فقط برای تعامل عملیاتی با آبجکتها استفاده میشود. این تفکیک باعث میشود اپراتورها نتوانند ساختار یا تنظیمات حیاتی آبجکتها را تغییر دهند.

⦿تعریف منطق واکنش سیستم بر اساس وضعیت و رویداد آبجکتها: در Config Tool میتوان رفتار سیستم را بر اساس Event و Schedule مربوط به آبجکتها تعریف کرد؛ مثلاً واکنش سیستم به تغییر وضعیت یک دوربین یا وقوع رویداد روی یک ورودی خاص.

⦿افزایش امنیت ساختاری سیستم از طریق کنترل آبجکتها: با کنترل دسترسی به آبجکتها و محدودسازی Roleها، Config Tool مانع تغییرات ناخواسته در ساختار سیستم شده و امنیت و پایداری عملیاتی را افزایش میدهد.

⦿پشتیبانی از توسعهپذیری آبجکتمحور سیستم: ساختار آبجکتمحور Config Tool اجازه میدهد با افزودن دوربینها، کاربران یا حتی سایتهای جدید، سیستم بدون نیاز به بازطراحی اساسی توسعه پیدا کند و همچنان یکپارچگی خود را حفظ کند.

⦿مدیریت تغییرات و نگهداری آبجکتها در طول عمر سیستم: تمام تغییرات مربوط به ایجاد، حذف یا اصلاح آبجکتها از طریق Config Tool انجام میشود. این موضوع نگهداری، عیبیابی و مستندسازی سیستم را در پروژههای بلندمدت سادهتر و قابل کنترلتر میکند.

⦿یکپارچگی آبجکتها بین ماژولهای مختلف جنتک: Config Tool تضمین میکند تمام آبجکتها در ماژولهای مختلف Genetec بهصورت هماهنگ عمل کنند، بهطوری که Video، Access Control، Analytics و سایر بخشها در قالب یک ساختار واحد و منسجم مدیریت شوند.

در نهایت Config Tool هسته مرکزی پیکربندی و مدیریت Genetec Security Center است و تمام تصمیمهای ساختاری، دسترسیها و رفتار سیستم در این لایه تعریف میشوند. این ابزار امکان طراحی معماری منطقی سیستم، مدیریت آبجکتها مانند دوربینها، کنترلرهای دسترسی و کاربران، تخصیص بهینه منابع سروری و تعریف سلسلهمراتب ارتباط بین اجزا را فراهم میکند، بهطوری که سیستم از ابتدا منظم، یکپارچه و قابل توسعه طراحی میشود.

Config Tool همچنین دسترسی کاربران را بهصورت دقیق و مبتنی بر Role کنترل میکند، به این معنا که هر کاربر فقط به بخشها و عملیات مجاز خود دسترسی دارد و تغییرات غیرمجاز یا دسترسی ناخواسته به تنظیمات حیاتی سیستم به حداقل میرسد. با تفکیک کامل لایه پیکربندی از محیط عملیاتی Security Desk، اپراتورها میتوانند تنها با امکانات مورد نیاز خود کار کنند و ساختار اصلی سیستم امن و پایدار باقی میماند. علاوه بر این، این ابزار امکان تعریف رفتار هوشمند سیستم بر اساس رویدادها، وضعیتها و زمانبندیها را فراهم میکند، به طوری که سیستم بتواند واکنشهای خودکار و هشدارهای امنیتی را به شکل دقیق و بهینه اجرا کند.

بسیار کاربردی هست این محصول